Anthropic vient d’annoncer le Project Glasswing, un projet pour encadrer l’usage de leur nouveau modèle Claude Mythos. Ce modèle a découvert, de manière autonome, des milliers de vulnérabilités Zero-Day (inconnues des éditeurs) dans les logiciels les plus utilisés au monde, y compris les OS et les navigateurs. Certaines failles étaient là depuis très longtemps, comme cette faille vieille de 27 ans présente dans l’OS OpenBSD pourtant réputé pour sa sécurité, ou encore une faille critique dans la librairie FFmpeg présente depuis 16 ans…ou des élévations de privilège sur Linux, un OS installé sur la majorité des serveurs d’applications critiques.

Le Project Glasswing vise notamment à permettre aux principaux éditeurs mondiaux (AWS, Microsoft, Cisco, CrowdStrike, Nvidia, Palo Alto Network, The Linux Fondation et une 40e d’autres…) de proposer des correctifs avant que des cybercriminels n’exploitent les failles découvertes.

Cybersécurité et LLM, une course contre la montre pour les entreprises

Il en résulte deux conséquences pour les entreprises :

- Une course contre la montre pour patcher leurs systèmes critiques utilisant des logiciels tiers (OS Windows, serveur Linux, routeur Cisco…), dont les correctifs vont pleuvoir dans les prochaines semaines avec le nombre de failles découvertes par Claude Mythos

- Une nécessité de corriger leurs propres applicatifs propriétaires avant que les cybercriminels s’approprient ces nouvelles capacités de détection

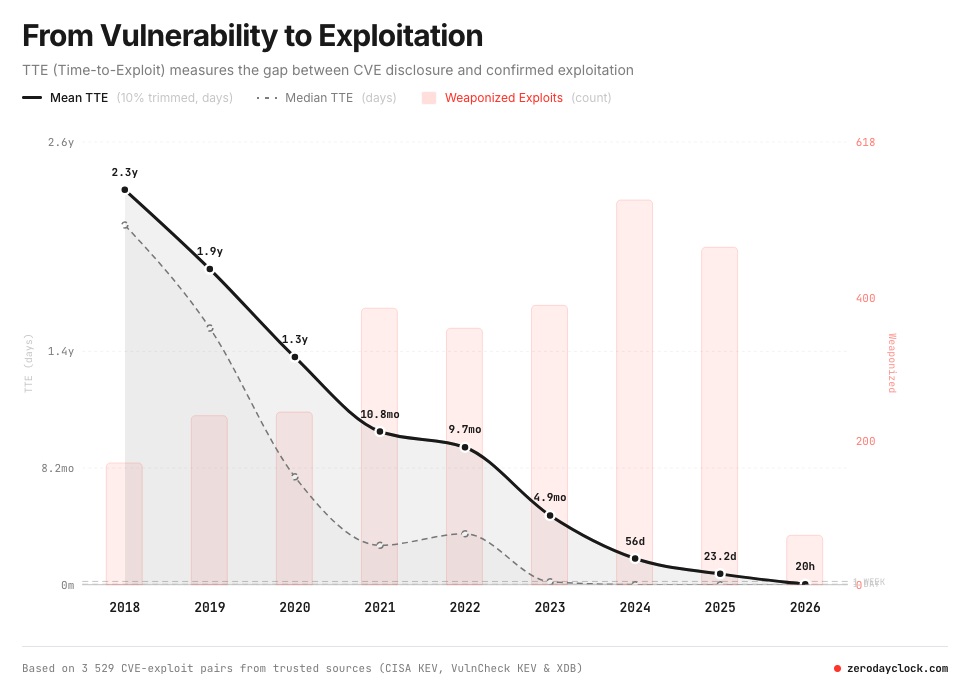

L’autre problème, c’est la rapidité avec laquelle les failles découvertes sont exploitées par les attaquants. Et c’est du côté de l’horloge Zéro-Day qu’il faut regarder pour comprendre la menace.

L’horloge Zéro-Day – De la vulnérabilité à l’exploitation des failles zéro-day

⏱️ En 2018, il fallait environ 2,3 ans pour qu’une vulnérabilité soit exploitée après sa divulgation. En 2025, c’était 23 jours. En 2026… 20 heures. Moins d’une journée entre la publication d’une CVE et son exploitation confirmée !

Anthropic Claude Mythos : Le cycle mensuel de patch pour les PME et ETI est officiellement obsolète

Si les grands groupes devraient pouvoir globalement absorber le déluge de patchs, il en sera tout autre pour les PME et ETI qui n’auront pas forcement investi dans du patch management et qui ont des équipes et des ressources plus limitées. Parmi les nouveaux risques à anticiper :

- Saturation des équipes techniques pour le patching des systèmes

- Arbitrage risqué : nécessité de priorisé le backlog

- Dépendance accrue aux prestataires / MSSP qui vont eux-même être sous l’eau

- Multiplication des interventions en urgence

- Risque de friction avec les équipes en cas de maintenance forcée / longue

Face à un choc comme Mythos, la PME/ETI sans RSSI est dans une position délicate. C’est là que le RSSI interne ou externalisé intervient — il diagnostique, priorise, prescrit et coordonne.